Bezpečnost webových aplikací: osvědčené postupy, testování a hodnocení pro rok 2025

Bezpečnost webových aplikací je praxe zaměřená na ochranu webových aplikací nebo online služeb před kybernetickými útoky, které mají za cíl krást data, poškozovat provoz nebo kompromitovat uživatele.

Bezpečnost webových aplikací je nezbytná pro ochranu vašich aplikací před kybernetickými útoky, které cílí na citlivá data a narušují provoz. Tento průvodce pokrývá důležitost bezpečnosti webových aplikací, běžné zranitelnosti, osvědčené postupy a testovací metody, které vám pomohou zabezpečit vaši aplikaci, zajistit shodu a udržet důvěru uživatelů.

Shrnutí

-

Co je bezpečnost webových aplikací?

Bezpečnost webových aplikací chrání online aplikace před krádeží dat, neoprávněným přístupem a narušením služeb způsobeným kybernetickými útoky. -

Proč je bezpečnost webových aplikací důležitá

Moderní webové aplikace zpracovávají citlivá data—jakákoli zranitelnost může vést k únikům, finančním ztrátám a poškození pověsti. -

Běžné problémy s bezpečností webových aplikací

Od SQL injekcí po nesprávnou konfiguraci, pochopení běžných zranitelností je prvním krokem k vytvoření bezpečné aplikace. -

Osvědčené postupy pro bezpečnost webových aplikací

Dodržování zásad bezpečného kódování, šifrování a přístupu s nejmenšími privilegii pomáhá efektivně snižovat váš útočný povrch. -

Testování bezpečnosti webových aplikací

Testovací přístupy jako SAST, DAST a IAST detekují zranitelnosti včas, což zajišťuje bezpečnější vydání. -

Audit webové bezpečnosti aplikací

Audity poskytují strukturovanou revizi vaší bezpečnostní pozice, což vám pomáhá splňovat rámce jako GDPR nebo HIPAA. -

Jak zkontrolovat bezpečnost webové aplikace

Automatizované skeny, penetrační testy a platformy jako Plexicus zjednodušují detekci a nápravu zranitelností. -

FAQ: Bezpečnost webových aplikací

Prozkoumejte klíčové otázky týkající se testování, auditů a osvědčených postupů pro ochranu webových aplikací.

Co je bezpečnost webových aplikací?

Bezpečnost webových aplikací je praxe chránit webové aplikace nebo online služby před kybernetickými útoky, které mají za cíl krást data, poškodit operace nebo kompromitovat uživatele.

Dnes jsou aplikace silně zaměřeny na webové aplikace, od e-commerce po SaaS dashboardy. Ochrana webových aplikací před kybernetickými hrozbami se stala nezbytnou pro ochranu dat zákazníků, organizačních dat, získání důvěry zákazníků a sladění s předpisy o shodě.

Tento článek vás provede prozkoumáním osvědčených postupů pro bezpečnost webových aplikací, metod testování, hodnocení, auditů a nástrojů k ochraně vaší webové aplikace před útočníky.

Proč je bezpečnost webových aplikací důležitá?

Webové aplikace se často používají k ukládání a zpracování různých dat, od osobních informací, obchodních transakcí až po platby. Pokud ponecháme webovou aplikaci s bezpečnostní zranitelností, umožní to útočníkům:

- krást data, včetně osobních informací nebo finančních údajů (např. číslo kreditní karty, uživatelské přihlášení atd.)

- vkládat škodlivé skripty nebo malware

- unášet uživatelské relace a předstírat, že jsou uživateli webové aplikace

- převzít kontrolu nad serverem a spustit rozsáhlý bezpečnostní útok.

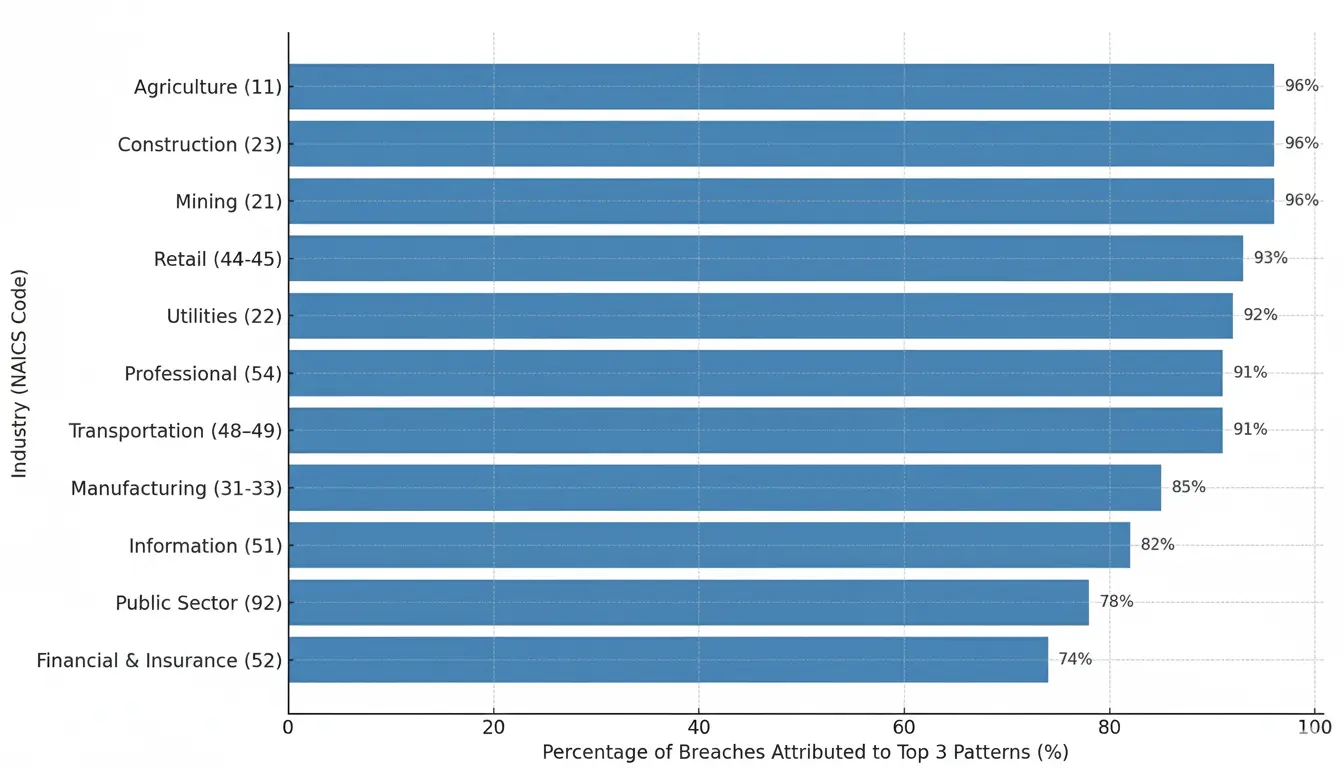

Útoky na webové aplikace se také stávají jedním ze tří nejčastějších vzorců vedle průniku do systému a sociálního inženýrství napříč různými odvětvími.

Zde je sloupcový graf ukazující procento narušení přisuzovaných třem nejčastějším vzorcům (včetně základních útoků na webové aplikace) napříč různými odvětvími (zdroje: Verizon DBIR - 2025)

| Průmysl (NAICS) | Top 3 vzory představují… |

|---|---|

| Zemědělství (11) | 96% narušení |

| Stavebnictví (23) | 96% narušení |

| Těžba (21) | 96% narušení |

| Maloobchod (44-45) | 93% narušení |

| Veřejné služby (22) | 92% narušení |

| Doprava (48–49) | 91% narušení |

| Profesionální služby (54) | 91% narušení |

| Výroba (31-33) | 85% narušení |

| Informační technologie (51) | 82% narušení |

| Finance a pojištění (52) | 74% narušení |

Pokud to rozdělíme podle globálního regionu, poskytne nám to jasnější obraz o tom, jak je zabezpečení webových aplikací velmi důležité pro prevenci kybernetických hrozeb.

Níže jsou vzory klasifikace incidentů (zdroj: Verizon DBIR - 2025)

| Globální region | Top 3 vzory klasifikace incidentů | Procento narušení představované top 3 vzory |

|---|---|---|

| Latinská Amerika a Karibik (LAC) | Proniknutí do systému, Sociální inženýrství a Základní útoky na webové aplikace | 99% |

| Evropa, Střední východ a Afrika (EMEA) | Proniknutí do systému, Sociální inženýrství a Základní útoky na webové aplikace | 97% |

| Severní Amerika (NA) | Proniknutí do systému, Vše ostatní a Sociální inženýrství | 90% |

| Asie a Pacifik (APAC) | Proniknutí do systému, Sociální inženýrství a Různé chyby | 89% |

Tento přehled činí hodnocení bezpečnosti webových aplikací klíčovým pro zabezpečení webové aplikace před kybernetickým útokem.

Běžné problémy s bezpečností webových aplikací

Pochopení typických problémů je prvním krokem k zabezpečení webové aplikace. Níže jsou uvedeny běžné problémy webových aplikací:

- SQL Injection : útočníci manipulují s dotazy do databáze, aby získali přístup nebo změnili databázi

- Cross-Site Scripting (XSS) : provedení škodlivého skriptu, který běží v prohlížeči uživatele, což útočníkovi umožní ukrást data uživatele

- Cross-Site Request Forgery (CSRF) : technika útočníka, jak přimět uživatele k provedení nežádoucí akce.

- Broken Authentication : slabé ověřování umožňuje útočníkům předstírat, že jsou uživateli.

- Insecure Direct Object References (IDOR) : Odkryté URL nebo ID, které útočníkům umožňují přístup k systému

- Security Misconfigurations : Nesprávná konfigurace kontejneru, cloudu, API, serveru, která otevírá dveře útočníkům k přístupu do systému

- Insufficient Logging and Monitoring : porušení zůstávají neodhalena bez řádné viditelnosti

Můžete se také podívat na OWASP Top 10, abyste získali aktuální informace o nejběžnějších bezpečnostních problémech ve webových aplikacích.

Nejlepší postupy pro bezpečnost webových aplikací

Níže jsou uvedeny nejlepší postupy, které můžete použít ke snížení bezpečnostních problémů ve vaší webové aplikaci:

- Přijměte standardy bezpečného kódování: Dodržujte rámec a pokyny, které jsou v souladu s životním cyklem bezpečného vývoje softwaru (SSDLC)

- Použijte silné ověřování a autorizaci: Používejte silné metody ověřování jako MFA, řízení přístupu na základě rolí (RBAC) a správu relací.

- Šifrujte data: Chraňte data šifrováním jak při přenosu (TLS/SSL), tak v klidu (AES-256 atd.)

- Provádějte pravidelné testování a bezpečnostní audity: Provádějte pravidelné penetrační testování nebo bezpečnostní hodnocení, abyste objevili nové problémy s bezpečnostními zranitelnostmi.

- Pravidelně aktualizujte a opravujte: Udržujte rámec, server a knihovny aktuální, abyste uzavřeli známé problémy se zranitelnostmi.

- Používejte webové aplikační firewally (WAFs): Zabraňte škodlivému provozu přicházet do vaší aplikace.

- Zabezpečte API: Aplikujte bezpečnostní standardy na vaše API koncové body.

- Implementujte protokolování a monitorování: Detekujte podezřelé chování pomocí SIEM (Security Information and Event Management) nebo monitorovacích nástrojů.

- Aplikujte princip minimálních oprávnění: Minimalizujte oprávnění pro každou databázi, aplikaci, služby a uživatele. Poskytněte přístup pouze k tomu, co potřebují.

- Školte vývojáře a zaměstnance: Zvyšte povědomí o bezpečnosti tím, že je vyškolíte k implementaci bezpečnostních standardů v jejich roli.

Testování bezpečnosti webových aplikací

Testování bezpečnosti webových aplikací je proces kontroly zranitelností v aplikaci, aby byla aplikace chráněna před útočníky. Může být prováděno v několika fázích vývoje, nasazení a běhu, aby bylo zajištěno, že zranitelnosti jsou opraveny dříve, než je útočníci zneužijí.

Typy testování bezpečnosti webových aplikací:

- Statické testování bezpečnosti aplikací (SAST): skenování zdrojového kódu k nalezení zranitelností před nasazením

- Dynamické testování bezpečnosti aplikací (DAST): simulace skutečného útoku v běžící aplikaci k odhalení zranitelností.

- Interaktivní testování bezpečnosti aplikací (IAST): kombinuje SAST a DAST k nalezení zranitelností, analyzuje reakci na každou akci během testování

- Penetrační testování: etičtí hackeři provedou skutečný test aplikace k odhalení skrytých zranitelností, které by mohly být přehlédnuty automatizovaným testováním

S Plexicus ASPM jsou tyto různé metody testování spojeny do jednoho pracovního postupu. Platforma se integruje přímo do CI/CD pipeline, což vývojářům poskytuje okamžitou zpětnou vazbu o problémech, jako jsou zranitelné závislosti, hardcodovaná tajemství nebo nezabezpečené konfigurace, dlouho předtím, než aplikace jdou do produkce.

Kontrolní seznam testování bezpečnosti webových aplikací

Strukturovaný kontrolní seznam vám pomůže snadněji najít zranitelnosti. Níže uvedený kontrolní seznam můžete použít k zabezpečení vaší webové aplikace:

- Ověřování vstupů: abyste se vyhnuli SQL Injection, XSS a útokům injekcí.

- Mechanismy autentizace: prosazujte MFA a silné zásady hesel.

- Správa relací: zajistěte, aby relace a cookies byly zabezpečené.

- Autorizace: Ověřte, že uživatelé mohou přistupovat pouze k prostředkům a akcím povoleným pro jejich role (žádná eskalace privilegií).

- API koncové body: zkontrolujte, abyste se vyhnuli vystavení citlivých dat.

- Zpracování chyb: vyhněte se zobrazování systémových detailů ve zprávách o chybách.

- Protokolování a monitorování: zajistěte, aby systém mohl také sledovat neobvyklé chování.

- Skenování závislostí: hledejte zranitelnosti v knihovnách třetích stran.

- Konfigurace cloudu: zajistěte, aby nedošlo k nesprávné konfiguraci, ověřte minimální oprávnění, zabezpečte klíče a správné role IAM.

Audit bezpečnosti webových aplikací

Audit bezpečnosti webových aplikací se liší od testování bezpečnosti webových aplikací. Audit vám poskytne formátovanou revizi vašeho programu zabezpečení aplikací. Mezitím je cílem testování bezpečnosti najít zranitelnosti; cílem bezpečnostního auditu je měřit vaši aplikaci proti standardům, zásadám a rámcům pro dodržování předpisů.

Audit zabezpečení aplikací zahrnuje:

- bezpečnostní praxi webového kódování

- mapování souladu (např. GDPR, HIPAA atd.)

- analýzu závislostí třetích stran

- efektivitu monitorování a reakce na incidenty

Bezpečnostní audit pomůže vaší organizaci zabezpečit aplikaci a splnit regulační standardy.

Jak zkontrolovat bezpečnost webových aplikací

Organizace často provádějí následující kroky:

- Spustí automatizovaný bezpečnostní sken (SCA, SAST, DAST)

- Provádějí manuální penetrační testování.

- Kontrolují konfiguraci na serveru, v kontejneru a v cloudové infrastruktuře

- Provádějí audit řízení přístupu a vynucují MFA (vícefaktorovou autentizaci)

- Sledují nápravu pomocí integrace s ticketovacími systémy, jako je Jira nebo podobný nástroj

Platformy jako Plexicus usnadňují kontrolu zranitelností, a to ještě více, když Plexicus poskytuje AI nápravu, která vám pomůže urychlit řešení bezpečnostních problémů.

FAQ: Bezpečnost webových aplikací

Q1 : Co je bezpečnost webových aplikací?

Bezpečnost webových aplikací je implementace ochrany webových aplikací před kybernetickými hrozbami.

Q2 : Co je testování bezpečnosti webových aplikací?

Proces přístupu, skenování a analýzy webových aplikací pomocí různých metod testování bezpečnosti (SAST, DAST, SCA atd.) k nalezení zranitelností před jejich zneužitím útočníky.

Q3 : Jaké jsou osvědčené postupy pro bezpečnost webových aplikací?

Postupy pro implementaci bezpečnostního přístupu ve webových aplikacích, včetně validace, šifrování, autentizace a pravidelného záplatování.

Q4 : Co je audit bezpečnosti webových aplikací?

Audit je formální přezkum vaší bezpečnostní aplikace, často používaný k dodržení souladu s normami a regulačními standardy.

Q5: Jaké jsou nástroje pro hodnocení bezpečnosti webových aplikací?

Jsou to platformy, které skenují, testují kód, závislosti, konfiguraci, runtime a prostředí k nalezení zranitelností.

Q6 : Jak zkontrolovat bezpečnost webové aplikace?

Kombinací automatizovaných skenů, penetračních testů, auditů a kontinuálního monitorování. Použití integrovaných platforem jako Plexicus tento proces zjednodušuje.